Cara Setting OpenVPN di MikroTik (Client dan Server) – OpenVPN adalah salah satu jenis VPN di mikrotik dengan mode secure (aman) untuk interkoneksi jaringan lokal dengan memanfaatkan koneksi publik (internet). Jika anda membutuhkan koneksi VPN dengan keamanan yang tinggi, OpenVPN adalah salah satu pilihan terbaik yang bisa anda gunakan karena koneksi yang terjadi antara client dan server menggunakan validasi sertifikat SSL dan menggunakan algoritma sha1 dan md5 saat proses autentikasi dengan dukungan beberapa cipher yaitu : aes128, aes192, aes256 dan blowfish128. OpenVPN sendiri menggunakan protokol UDP dengan port 1194 dalam menjalin koneksi antara client dan server.

Cara Setting OpenVPN di MikroTik (Client dan Server) – OpenVPN adalah salah satu jenis VPN di mikrotik dengan mode secure (aman) untuk interkoneksi jaringan lokal dengan memanfaatkan koneksi publik (internet). Jika anda membutuhkan koneksi VPN dengan keamanan yang tinggi, OpenVPN adalah salah satu pilihan terbaik yang bisa anda gunakan karena koneksi yang terjadi antara client dan server menggunakan validasi sertifikat SSL dan menggunakan algoritma sha1 dan md5 saat proses autentikasi dengan dukungan beberapa cipher yaitu : aes128, aes192, aes256 dan blowfish128. OpenVPN sendiri menggunakan protokol UDP dengan port 1194 dalam menjalin koneksi antara client dan server.

Agar koneksi OpenVPN antara client dan server bisa berjalan, terlebih dahulu kita harus membuat sertifikat SSL pada router yang bertindak sebagai OpenVPN Server anda juga bisa menggunakan alternatif lain dengan menggunakan OpenSSL pada sistem operasi linux. Untuk pembuatan sertifikat SSL pada mikrotik juga ada saya bahas pada artikel Cara Setting VPN SSTP Pada MikroTik (Client dan Server).

Syarat dan Kondisi

Sebelum anda mulai mengkonfigurasikan OpenVPN pada mikrotik dengan dua mode yaitu mode server dan mode client, terlebih dahulu anda harus menyiapkan dua buah mikrotik (ROS Versi 6.x) sebagai bahan praktek agar masing-masingnya bisa diatur sebagai client atau server, jika anda hanya mempunyai satu buah router mikrotik saja, anda bisa memanfaatkan mikrotik virtual dengan mengunakan virtualbox yang panduan installnya ada pada artikel Tutorial Cara Install MikroTik di VirtualBox, dan pastikan port 1194 dengan protokol UDP tidak terblokir pada firewall mikrotik OpenVPN Server.

Baca Juga :

MikroTik Sebagai OpenVPN Server

Untuk mengkonfigurasi mikrotik sebagai OpenVPN Server ada beberapa langkah yang harus kita lakukan , silahkan anda ikuti panduan berikut ini dan lakukan pada mikrotik yang bertindak sebagai OpenVPN Server :

- Membuat Address Pool Untuk Klien OpenVPN, jika anda ingin menggunakan pool address dengan range yang berbeda silahkan anda sesuaikan pada baris perintah dibawah ini dan lanjutkan dengan mengcopy paste ke terminal mikrotik :

/ip pool add name=pool_openvpn ranges=172.16.100.100-172.16.100.254

- Membuat Profile OpenVPN, untuk membuat profile yang akan digunakan secara otomatis oleh OpenVPN Client, jalankan perintah dibawah ini pada terminal mikrotik, profile ini juga akan digunakan saat kita mengaktifkan service OpenVPN pada mikrotik yang bertindak sebagai OpenVPN Server :

/ppp profile

add dns-server=172.16.100.1 local-address=172.16.100.1 name=profile_openvpn remote-address=pool_openvpn - Membuat Username dan Password untuk OpenVPN Client, jalankan perintah berikut ini pada terminal mikrotik untuk membuat username dan password untuk OpenVPN Client, username dan passwordnya silahkan disesuaikan :

/ppp secret

add name=ovpn1 password=ovpn1234 profile=profile_openvpn - Membuat Sertifikat CA

Ketikkan atau copy paste perintah berikut pada terminal winbox, kemudian sesuaikan parameter-parameter pada tulisan berwarna biru :/certificate

add name=cacert common-name=ovpn country=ID state=SUMBAR locality=KAB.AGAM organization=TOPSETTING unit=TECH.SUPPORT days-valid=720 key-size=2048 - Membuat Sertifikat Untuk OpenVPN Server

/certificate

add name=ovpnserver common-name=ovpnserver country=ID state=SUMBAR locality=KAB.AGAM organization=TOPSETTING unit=TECH.SUPPORT days-valid=720 key-size=2048 - Membuat Sertifikat Untuk OpenVPN Client

/certificate

add name=ovpnclient common-name=ovpnclient country=ID state=SUMBAR locality=KAB.AGAM organization=TOPSETTING unit=TECH.SUPPORT days-valid=720 key-size=2048 - Lakukan Proses “Sign” Untuk Sertifikat CA, Client dan Server

Pada langkah ini kita lakukan proses “sign” untuk sertifikat CA dengan menambahkan IP mikrotik OpenVPN Server (gunakan ip publik mikrotik jika ingin diakses pada jaringan publik) sebagai CRL URL dan kemudian men-signing sertifikat client dan server dengan menggunakan sertifikat CA sebagai Certificate Authority, sesuaikan dan jalankan perintah berikut :/certificate

sign cacert ca-crl-host=ip_mikrotik_openvpn_server

sign ovpnserver ca=cacert

sign ovpnclient ca=cacertset ovpnserver trusted=yes

set ovpnclient trusted=yesSelesai mengesekusi perintah diatas, seharusnya anda sudah bisa melihat tiga buah sertifikat yang sudah digenerate yang masing-masingnya : sertifikat CA, sertifikat client dan sertifikat server seperti pada gambar dibawah ini :

- Meng-ekspor Sertifikat Client Beserta Private Key

Setelah selesai pembuatan sertifikat CA, Client dan Server, selanjutnya anda ekspor sertifikat client dan anda simpan ke komputer anda terlebih dahulu, sertifikat ini akan digunakan pada saat kita membuat interface OpenVPN Client pada mikrotik yang bertindak sebagai OpenVPN Client. Jalankan perintah berikut ini :/certificate

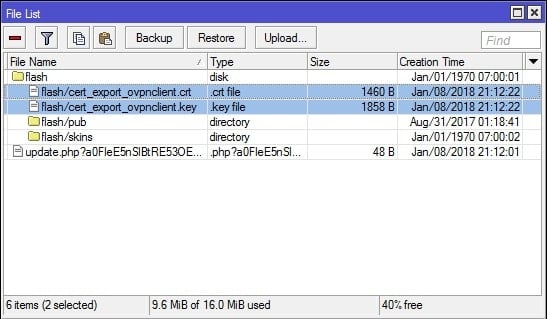

export-certificate ovpnclient export-passphrase=ovpnclientUntuk tulisan yang berwarna biru (passphrase) wajib minimal 8 huruf (karakter), silahkan sesuaikan jika anda ingin menggunakan key passphrase sendiri, pada perintah diatas hanya sebagai contoh. Anda akan menemukan dua buat file pada File List, masing-masing berekstensi .CRT dan . KEY

- Mengaktifkan Service OpenVPN Server

Secara default service OpenVPN Server belum enable pada mikrotik, terlebih dahulu kita harus meng-enablekan agar bisa digunakan, lakukan dengan perintah berikut :/interface ovpn-server server

set certificate=ovpnserver cipher=blowfish128,aes128,aes192,aes256 default-profile=profile_openvpn enabled=yes require-client-certificate=yesSertifikat yang digunakan untuk OpenVPN Server adalah sertifikat yang dibuat pada langkah nomor 5, silahkan sesuai jika anda menggunakan nama sertifikat yang berbeda.

Setelah selesai langkah nomor 9 berarti konfigurasi untuk OpenVPN Server juga selesai, OpenVPN Server siap digunakan. Tahap selanjutnya kita akan coba mengkonfigurasi mikrotik sebagai OpenVPN Client.

MikroTik Sebagai OpenVPN Client

Untuk mengkonfigurasi mikrotik sebagai OpenVPN Client silahkan anda ikuti langkah-langkah dibawah ini :

- Upload Sertifikat Client Yang Sudah Diekspor

Terlebih dahulu silahkan upload dua buah file sertifikat yang berekstensi .CTR dan .KEY yang sudah diekspor sebelumnya ke mikrotik yang bertindak sebagai OpenVPN Client.

- Import Sertifikat Client Agar Bisa Digunakan

Setelah file sertifikat yang berekstensi .CTR dan .KEY diupload, lanjutkan untuk meng-import kedua file tersebut agar bisa digunakan saat membuat interface OpenVPN Client, berurutan mulai dari sertifikat yang berekstensi .CRT. Jalankan sesuai perintah dibawah ini :/certificate

import file-name=flash/cert_export_ovpnclient.crt passphrase=ovpnclient

import file-name=flash/cert_export_ovpnclient.key passphrase=ovpnclientSesuai tulisan yang berwarna biru untuk file-name beserta path atau lokasi file sertifikat dan passphrase yang anda gunakan untuk disaat meng-ekspor sertifikat Client pada langkah sebelumnya ( Langkah No.8 pada mikrotik yang bertindak sebagai OpenVPN Server). Buka menu

SYSTEM -> CERTIFICATE, dan pastikan anda sudah melihat seperti gambar dibawah ini pada mikrotik yang bertindak sebagai OpenVPN Client :

- Membuat Interface OpenVPN Client

Untuk membuat interface OpenVPN Client jalankan perintah berikut :/interface ovpn-client

add certificate=cert_export_ovpnclient.crt_0 connect-to=IP/DDNS-OpenVPN-Server name=ovpn-out1 password=ovpn1234 user=ovpn1Sesuaikan bagian tulisan yang berwarna biru,

IP Address atau DDNSOpenVPN Server,Sertifikat Clientyang sudah di-import sertaUsername dan Password.

- Mengaktifkan NAT Masquerade Untuk Interface OpenVPN Client

Copy paste-kan perintah berikut pada terminal :/ip firewall nat

add comment=nat-openvpn-client chain=srcnat out-interface=ovpn-out1 action=masqueradeSesuaikan tulisan yang berwarna biru, anda arahkan out-interface-nya ke interface OpenVPN Client pada mikrotik anda.

- Tes trafik ICMP (Ping) ke DNS 8.8.8.8 di-route ke Interface OpenVPN Client, sebagai bahan percobaan kita akan tes membuat satu buah routing statik untuk trafik dns 8.8.8.8 agar lewat ke interface OpenVPN Client, jalankan perintah berikut di terminal mikrotik

/ip route

add comment=lewat-ovpn-client dst-address=8.8.8.8 gateway=ovpn-out1

Untuk pengetesan tidak terfokus hanya pada dns 8.8.8.8, anda juga bisa me-routing ip server atau domain publik yang lain atau me-routing koneksi games online agar melewati jalur OpenVPN , jika langkah-langkah anda sudah sesuai dengan panduan diatas saya yakin semua akan berjalan normal karena sebelum artikel ini dipublish semua langkah-langkah sudah lulus uji coba, jadi jika anda mengalami kendala mohon diperiksa semua panduan diatas.

Sekian dulu untuk artikel kali ini, semoga artikel tutorial Cara Setting OpenVPN di MikroTik (Client dan Server) bisa bermanfaat untuk anda dan untuk saya sendiri, selamat mencoba dan selamat bereksperimen. Jangan lupa untuk terus mengunjungi TopSETTING.COM untuk mendapatkan artikel dan tutorial bermanfaat lainnya.

thx atas sharing ilmunya, mas bro…

sama2 mas bro, semoga bermanfaat 🙂

Mantap gan … terima kasih atas ilmunya ?

sama-sama gan, senang bisa bermanfaat 🙂

mantab gan.

numpang nyontek ya…

silahkan gan, semoga bermanfaat ya 🙂